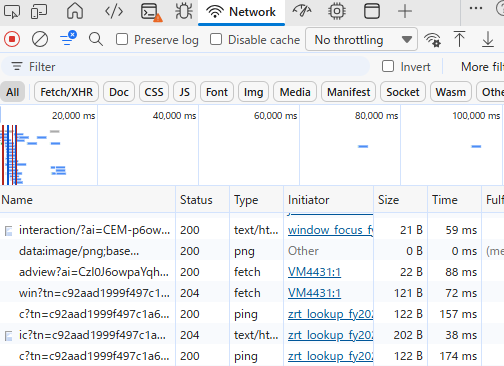

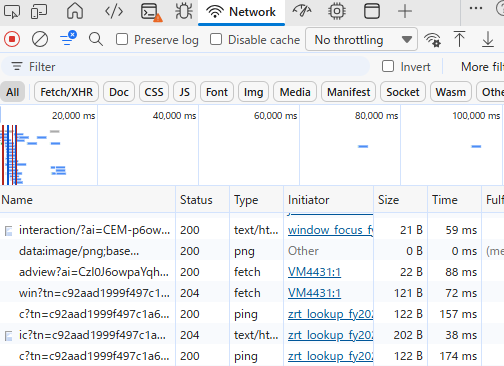

たまに開発者ツール使わなならんときあるけどコレホンマ見方わからんな。勉強不足。

まぁ今までは偶発的に謎画面開いてもうてどうやって閉じるかわからんかったのが開発者ツールでf12(ファンクションキー12)押して閉じれるってわかっただけで良しとする。あとなんかエラー出てるときだけはわかるのでそれも良しとする。勉強するとする。

PC、ガジェット、通信、アフィリエイトやシステム関連のお話

たまに開発者ツール使わなならんときあるけどコレホンマ見方わからんな。勉強不足。

まぁ今までは偶発的に謎画面開いてもうてどうやって閉じるかわからんかったのが開発者ツールでf12(ファンクションキー12)押して閉じれるってわかっただけで良しとする。あとなんかエラー出てるときだけはわかるのでそれも良しとする。勉強するとする。

ようやくS+15、いつの日かS+50になったら次はイカランプ見れるようになろう、今はまだ見なくていいや。ハッピートリガー

全て初期装備、初期ギアのデフォルト名前欄、デフォルトネームプレート。

Nginxでのリバースプロキシに挑戦してるけどそう簡単に上手くはいかない。

ポート設定にも手こずり、SSL設定もいまいち整合性が取れず、Wordpressもどうやらリバースプロキシとの相性がよろしくない模様、設定力が根本的に足りてない。

AIのおかげで原因と対策の候補は集めやすくなったけど全部AIの言う通りで上手くいくわけではないみたい、ただいろいろ調べやすくなったのは感じる、いいぞ頑張れAI。

いつか無くなるものを求めちゃいかんのだよ。無くなるものは、求めるためではなく、そいつで遊ぶために、この世にあるんだからな。

[ 出典 ]『セフティ・マッチの金の言葉』

セフティ・マッチが実在せず架空の人物ってとこも含めて。糸井重里にしてやられよう。

帰ったらNginxを弄ろう。

Apacheのみにしてテスト

正しくはしおづけ。

ブログ村の新着記事が更新されるかどうかのテスト。

結局なにが原因?リバースプロキシいれたらRSSフィードに不具合出た?RSSフィード再読み込みで直ったって事ですか?直ってますか?

…直ってないみたい?RSSフィード設定でクロールしてもらえるようになったから新着記事更新されてるだけで記事投稿した時点ではPing送信できてないから即時更新反映してくれないみたい?

再取得中、しばらくお待ちください。って具体的に何分ほどですか?

Opcache、APCuを一旦停止しても効果無しなので戻す。テーマにもpingコードがある、タイミング的にリバースプロキシNginx導入時であろう。

ブログ村でのping再送信を試してもブログ村では更新されないのでリダイレクト設定あたりか?

オブジェクトキャッシュを一旦無効に